| 보안 약점 | 설명 | |

| 세션 통제 | 불충분한 세션 관리 | |

| 잘못된 세션에 의한 정보 노출 | ||

| 입력 데이터 검증 및 표현 | SQL 삽입 | 웹 응용 프로그램에 SQL을 삽입하여 내부 DB 서버의 데이터를 유출 및 변조하고, 관리자 인증을 우회 |

| 경로 조작 및 자원 삽입 | ||

| 크로스사이트 스크립팅(XSS) | 웹페이지에 악의적인 스크립트를 삽입하여 방문자들의 정보를 탈취하거나, 비정상적인 기능 수행을 유발 | |

| 운영체제 명령어 삽입 | ||

| 위험한 형식 파일 업로드 | ||

| 신뢰되지 않는 URL 주소로 자동접속 연결 | ||

| 메모리 버퍼 오버플로 | 할당된 메모리의 범위를 벗어난 위치에서 자료를 읽거나 쓰는 등 메모리를 다루는데 오류가 발생 | |

| 보안 기능 | 적절한 인증없이 중요기능 허용 | |

| 부적절한 인가 | 접근제어 기능이 없는 실행경로를 통해 정보 또는 권한을 탈취 | |

| 중요한 자원에 대한 잘못된 권한 설정 | ||

| 취약한 암호화 알고리즘 사용 | 암호화된 환경설정 파일을 해독하여 중요정보를 탈취 | |

| 중요정보 평문 저장 및 전송 | 암호화되지 않은 평문 데이터를 탈취하여 중요한 정보를 획득 | |

| 하드코드된 암호화 키 | ||

| 시간 및 상태 | TOCTOU 경쟁 조건 | 검사 시점(Time Of Check)과 사용 시점(Timo Of Use)을 고려하지 않고 코딩 |

| 종료되지 않는 반복문 또는 재귀 함수 | ||

| 에러처리 | 오류 메시지를 통한 정보노출 | |

| 오류 상황 대응 부재 | ||

| 부적절한 예외처리 | ||

| 코드 오류 | 널 포인터 역참조 | 포인터에 NULL이 저장되어 있을 때 이를 참조할 경우 발생 |

| 부적절한 자원 해제 | ||

| 해제된 자원 사용 | ||

| 초기화되지 않은 변수 사용 | ||

| 캡슐화 | 잘못된 세션에 의한 정보 노출 | |

| 제거되지 않고 남은 디버그 코드 | ||

| 시스템 데이터 정보 노출 | ||

| Public 메소드로부터 반환된 Private 배열 | ||

| Private 배열에 Public 데이터 할당 | ||

| API 오용 | DNS Lookup에 의존한 보안 결정 | |

| 취약한 API 사용 |

※ 스택 가드 : 널 포인터와 역참조와 같이 주소가 저장되는 스택에서 발생하는 보안 약점을 막는 기술 중 하나, 메모리상에서 프로그램의 복귀 주소와 변수 사이에 특정 값을 저장해 두었다가 그 값이 변경되었을 경우 오버플로우 상태로 가정하여 프로그램 실행을 중단하는 기술

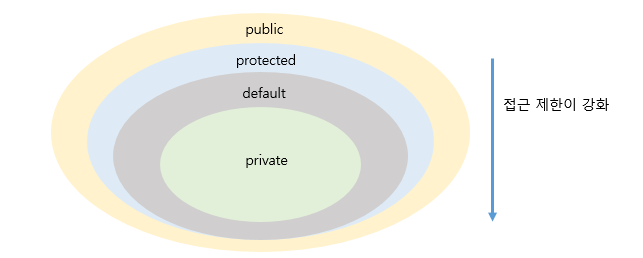

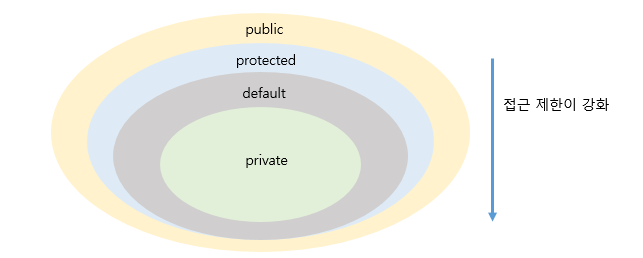

※ 접근 제어자 : 외부로부터의 접근을 제한하기 위해 사용되는 예약어

| 접근 제어자 | 클래스 내부 | 패키지 내부 | 하위 클래스 | 패키지 외부 |

| Public | O | O | O | O |

| Protected | O | O | O | X |

| Default | O | O | X | X |

| Private | O | X | X | X |

728x90

반응형

'etc. > 정보처리기사' 카테고리의 다른 글

| ★★★ 서비스 공격 유형 (0) | 2021.09.19 |

|---|---|

| ★ 암호 알고리즘 (0) | 2021.09.19 |

| ★ Secure SDLC (0) | 2021.09.18 |

| 쿼리 성능 최적화 (0) | 2021.09.17 |

| ORM (0) | 2021.09.17 |

| 보안 약점 | 설명 | |

| 세션 통제 | 불충분한 세션 관리 | |

| 잘못된 세션에 의한 정보 노출 | ||

| 입력 데이터 검증 및 표현 | SQL 삽입 | 웹 응용 프로그램에 SQL을 삽입하여 내부 DB 서버의 데이터를 유출 및 변조하고, 관리자 인증을 우회 |

| 경로 조작 및 자원 삽입 | ||

| 크로스사이트 스크립팅(XSS) | 웹페이지에 악의적인 스크립트를 삽입하여 방문자들의 정보를 탈취하거나, 비정상적인 기능 수행을 유발 | |

| 운영체제 명령어 삽입 | ||

| 위험한 형식 파일 업로드 | ||

| 신뢰되지 않는 URL 주소로 자동접속 연결 | ||

| 메모리 버퍼 오버플로 | 할당된 메모리의 범위를 벗어난 위치에서 자료를 읽거나 쓰는 등 메모리를 다루는데 오류가 발생 | |

| 보안 기능 | 적절한 인증없이 중요기능 허용 | |

| 부적절한 인가 | 접근제어 기능이 없는 실행경로를 통해 정보 또는 권한을 탈취 | |

| 중요한 자원에 대한 잘못된 권한 설정 | ||

| 취약한 암호화 알고리즘 사용 | 암호화된 환경설정 파일을 해독하여 중요정보를 탈취 | |

| 중요정보 평문 저장 및 전송 | 암호화되지 않은 평문 데이터를 탈취하여 중요한 정보를 획득 | |

| 하드코드된 암호화 키 | ||

| 시간 및 상태 | TOCTOU 경쟁 조건 | 검사 시점(Time Of Check)과 사용 시점(Timo Of Use)을 고려하지 않고 코딩 |

| 종료되지 않는 반복문 또는 재귀 함수 | ||

| 에러처리 | 오류 메시지를 통한 정보노출 | |

| 오류 상황 대응 부재 | ||

| 부적절한 예외처리 | ||

| 코드 오류 | 널 포인터 역참조 | 포인터에 NULL이 저장되어 있을 때 이를 참조할 경우 발생 |

| 부적절한 자원 해제 | ||

| 해제된 자원 사용 | ||

| 초기화되지 않은 변수 사용 | ||

| 캡슐화 | 잘못된 세션에 의한 정보 노출 | |

| 제거되지 않고 남은 디버그 코드 | ||

| 시스템 데이터 정보 노출 | ||

| Public 메소드로부터 반환된 Private 배열 | ||

| Private 배열에 Public 데이터 할당 | ||

| API 오용 | DNS Lookup에 의존한 보안 결정 | |

| 취약한 API 사용 |

※ 스택 가드 : 널 포인터와 역참조와 같이 주소가 저장되는 스택에서 발생하는 보안 약점을 막는 기술 중 하나, 메모리상에서 프로그램의 복귀 주소와 변수 사이에 특정 값을 저장해 두었다가 그 값이 변경되었을 경우 오버플로우 상태로 가정하여 프로그램 실행을 중단하는 기술

※ 접근 제어자 : 외부로부터의 접근을 제한하기 위해 사용되는 예약어

| 접근 제어자 | 클래스 내부 | 패키지 내부 | 하위 클래스 | 패키지 외부 |

| Public | O | O | O | O |

| Protected | O | O | O | X |

| Default | O | O | X | X |

| Private | O | X | X | X |

728x90

반응형

'etc. > 정보처리기사' 카테고리의 다른 글

| ★★★ 서비스 공격 유형 (0) | 2021.09.19 |

|---|---|

| ★ 암호 알고리즘 (0) | 2021.09.19 |

| ★ Secure SDLC (0) | 2021.09.18 |

| 쿼리 성능 최적화 (0) | 2021.09.17 |

| ORM (0) | 2021.09.17 |